Attaque DDoS : le pire cauchemar d'une organisation

Découvrez un WAF performant avec l’option Anti-DDoS pour atténuer une attaque DDoS.

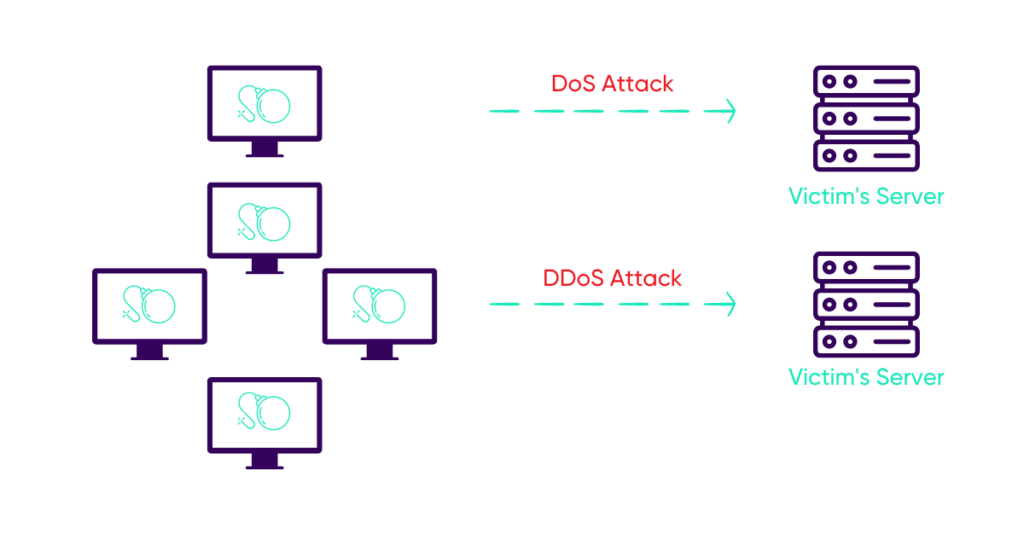

Les DoS et DDoS sont des attaques courantes qui peuvent rendre votre serveur indisponible, si elles ne sont pas prises au sérieux. Dans les deux scénarios d’attaque, le principe de base est que les attaquants privent les utilisateurs légitimes du service dont ils ont besoin en rendant votre système inaccessible. Dans les sections suivantes, nous allons comprendre leurs principales différences, l’impact, les raisons du DDoS et les types d’attaques.

Attaque par déni de service (DoS) définition

Dans cette attaque, l’attaquant effectue un nombre massif de requêtes (paquets de protocole UDP ou TCP) pour étouffer la machine cible (serveur), avec de fausses adresses IP. Progressivement, l’ensemble des ressources du serveur attaqué (CPU, mémoire, etc.) sont consommées. Il s’agit d’un type courant d’attaque par déni de service (DoS), appelé « flooding ». Il existe également d’autres formes, comme le déni de service applicatif, où les cybercriminels envoient un bug de serveur dans un paquet légitime spécialement conçu pour rendre la cible spécifique indisponible. L’objectif de l’attaque par déni de service (DoS) est de réfuter l’accès normal de l’utilisateur au serveur hôte et de perturber le fonctionnement habituel du système. Lorsque des utilisateurs légitimes ne peuvent plus avoir accès à internet, cela provoque une défaillance du serveur.

Attaques par déni de service distribué (DDoS)

Le nombre d’attaques par déni de service distribué (DDoS) ne cesse d’augmenter chaque année. Alors que le DoS est une attaque entre deux machines individuelles, le DDoS utilise un groupe de machines coordonnées à différents endroits (botnet) pour attaquer l’hôte. D’où le nom « distribué ». Il est donc plus difficile de détecter et de bloquer de telles attaques en raison des bombardements provenant de sources multiples dans un délai aussi court.

Pour le pirate informatique, il est moins coûteux et plus facile de mener une attaque par déni de service (DoS).

Attaque DoS vs attaque DDoS

Quelles sont les conséquences d’une attaque DDoS ? Quelles sont les cibles spécifiques ? Quel est l’objectif principal ?

L’attaque DDoS est plus rapide et son intensité sur le serveur hôte est beaucoup plus critique et dévastatrice. Si votre site web cesse de fonctionner pendant trop longtemps, vous risquez de perdre au delà de votre connexion réseau, vos précieux clients au profit de concurrents. Vous perdrez votre classement SEO et vos liens internes. Sans parler du temps nécessaire pour réorganiser votre site web et des conséquences financières sur vos revenus. Cela pourrait également nuire à votre réputation générale sur le marché et vous pourriez devoir fermer votre entreprise pour de bon.

En tant que service, le botnet cible généralement les sites relativement importants et les sites web des organismes gouvernementaux. Les secteurs du commerce en ligne sont une cible principale de ces attaques DDoS. Si vous avez un site web florissant, vous serez probablement la cible d’une attaque DDoS à un moment donné.

Qui fait des attaques DDoS et pourquoi ?

De nombreux attaquants peuvent former des groupes actifs pour mener des attaques DDoS afin d’exprimer leurs opinions sur un certain sujet (politique, éthique, etc.) ou de venger une organisation. Parfois, des personnes qui font partie de groupes criminels organisés le font pour obtenir une énorme rançon.

Aujourd’hui, les pirates DDoS sont disponibles à bas prix sur le dark Web. Parfois, les entreprises engagent ces attaquants et lancent de telles attaques, pour perturber les services de leurs concurrents et rediriger le trafic vers leur propre site web.

Il arrive également que les agresseurs mènent de telles attaques juste pour montrer leurs compétences.

Comment fonctionne une attaque DDoS ?

Types de DoS et DDoS

Il existe deux types d’attaques.

Les attaques volumétriques

L’attaquant consomme toute la bande passante pour créer un encombrement du réseau avec des volumes de trafic massifs, de sorte que les clients légitimes ne peuvent pas accéder au réseau cible spécifique. La plupart des attaques DDoS sont volumétriques. Leur volume peut aller de 20 gigaoctets par seconde à 2 téraoctets par seconde.

Attaques de la couche applicative

L’attaquant profite des erreurs de programmation dans l’application et attaque la couche applicative ou la couche 7 du modèle OSI. Ils ont tendance à diversifier ces types d’attaques pour maximiser leur impact sur la cible spécifique.

Exemples d’attaques spécifiques

SYN flood

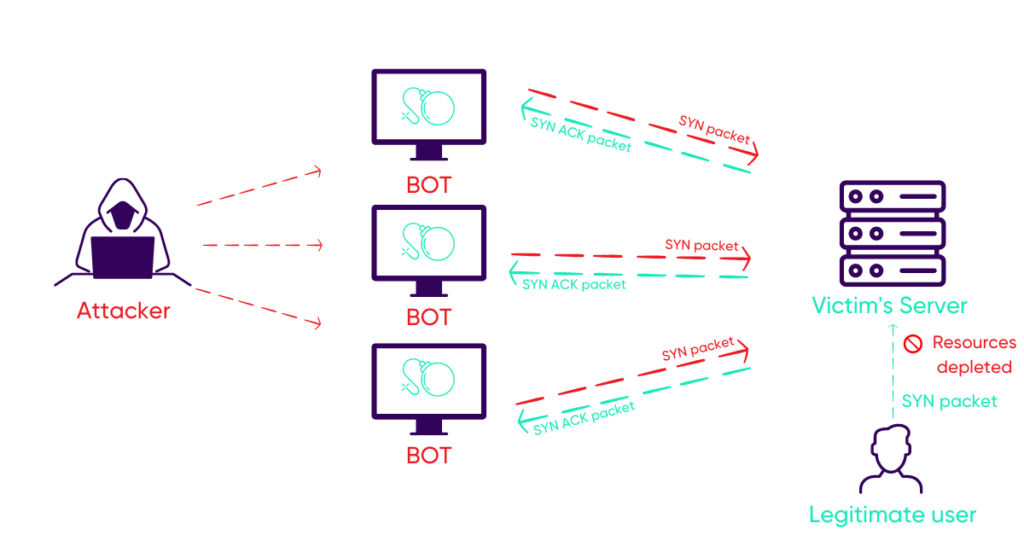

Dans ce scénario d’attaque volumétrique (figure 2), les auteurs ne tentent pas d’exploiter une faille de sécurité sur votre site web, mais de l’amener à rompre avec un volume élevé de demandes. Ils inondent la cible spécifique de plusieurs paquets de synchronisation (SYN) provenant simultanément de différentes machines. La victime renvoie des paquets légitimes d’accusé de réception (SYN-ACK). Cependant, l’attaquant n’envoie pas de paquet ACK en réponse pour compléter la poignée de main à trois, et fait attendre la victime jusqu’à ce que le serveur de la victime épuise l’ensemble de ses ressources. Cela entraîne une baisse considérable des performances du serveur web de la victime.

Figure 2 : SYN flood attacks

Attaques par amplification

Le but d’une attaque par amplification est d’utiliser un facteur d’amplification qui maximise l’impact possible. Les attaquants utilisent une technique légèrement différente (figure 3) pour paralyser la bande passante du réseau de la victime en élargissant le flux de trafic sortant. Ils manipulent les serveurs de systèmes de noms de domaine (DNS) ouverts en envoyant de fausses petites requêtes (avec l’adresse IP de la cible spécifique). Le serveur prend la machine cible pour la source des demandes et lui envoie un message de réponse amplifié. L’amplification du DNS est un exemple populaire d’attaque par amplification. Cependant, toutes les attaques d’amplification n’exploitent pas le DNS. L’attaque peut cibler également un routeur. Par exemple, l’attaque Smurf est un autre type d’attaque par amplification qui repose sur le routeur desservant un réseau de diffusion.

Figure 3 : Attaques par amplification

Attaque Slowloris

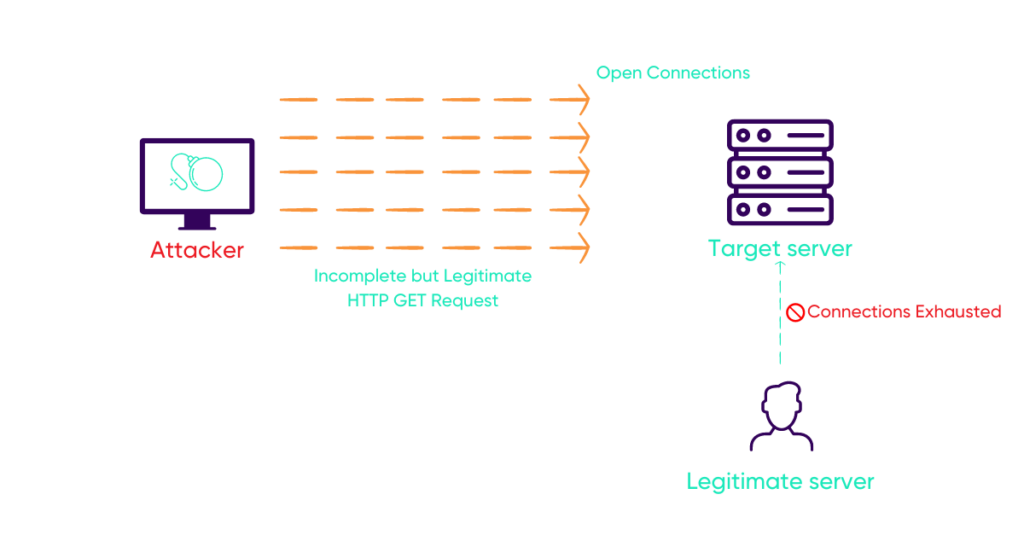

Slowloris est une attaque de la couche applicative dans laquelle l’attaquant envoie périodiquement des requêtes HTTP GET incomplètes mais légitimes au serveur web ciblé. Il maintient ainsi les connexions ouvertes et dévore lentement et méticuleusement les prises de connexion du serveur web, brouillant ainsi toutes les autres demandes légitimes.

Figure 4 : Attaque Slowloris

Comment savoir si on est victime attaque DDoS ?

Outre les pressions des attaquants, il pourrait y avoir plusieurs autres signes d’une attaque DDoS. Par exemple, lorsque des clients se plaignent que votre site web est resté inaccessible (perte de connexion réseau) pendant une période prolongée ou si vous observez dans vos journaux un pic irrégulier dans le trafic du site web. Il est en effet difficile à dire, car ce dernier pourrait également être dû à des requêtes légitimes.

Protégez-vous contre les attaques DDoS, avec une protection Anti-DDoS

Comment l’éviter, s’en protéger ?

La dernière attaque DDoS notable en 2020, celle d’AWS, a duré près de 3 jours et a culminé à 2,3 téraoctets par seconde. Les attaques DDoS sont sans aucun doute un problème de sécurité important pour votre entreprise. Par conséquent, vous devez surveiller votre système de manière approfondie, adopter de bonnes pratiques, vous préparer à l’aide d’un puissant pare-feu applicatif web (avec l’option Anti-DDoS) et développer un meilleur système de défense global pour atténuer une attaque DDoS. N’attendez pas votre première attaque adopter une approche de défense ! Faites-le maintenant, avant que cela n’affecte vos clients et votre image de marque !